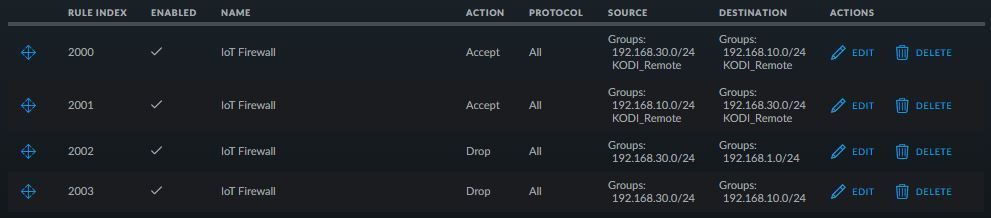

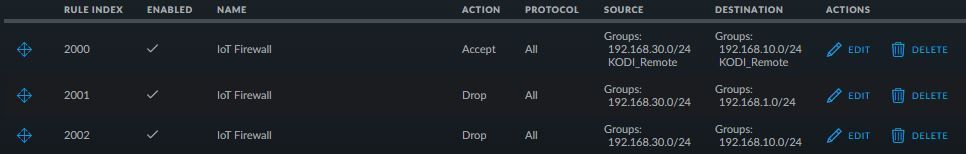

У меня полный стек Unifi (USG Pro 4, два коммутатора 24P-250W и несколько UAP-AC-PRO), и я легко настроил все необходимые сети/VLAN и WLAN в новом контроллере. Но вот что я заметил: когда подключаюсь к определённой WLAN или порту коммутатора, настроенному на конкретный VLAN, я всё равно могу пинговать и видеть адреса из других VLAN. Вопрос такой: какие правила мне нужно создать в новом графическом интерфейсе межсетевого экрана контроллера (и в каком разделе — например, LAN IN, LAN Local и так далее), чтобы изолировать эти VLAN и сделать так, чтобы они не видели друг друга? Я думал, что VLAN изначально должны быть изолированы по трафику, но, похоже, это не так.

Это для рабочего окружения в магазине с публичным Wi-Fi, администрацией, сотрудниками, POS (кассовыми терминалами) и системой видеонаблюдения — всё на отдельных VLAN, и мне нужно, чтобы они не пересекались. Публичный Wi-Fi решается просто — гостевые политики на WLAN уже делают своё дело. А вот с остальными сетями нужна помощь с правилами межсетевого экрана через GUI. Я не знаком с использованием CLI и ищу именно инструкции, как сделать это в новом Firewall GUI, который появился в версии 5.1.x контроллера. Спасибо за внимание!

Это для рабочего окружения в магазине с публичным Wi-Fi, администрацией, сотрудниками, POS (кассовыми терминалами) и системой видеонаблюдения — всё на отдельных VLAN, и мне нужно, чтобы они не пересекались. Публичный Wi-Fi решается просто — гостевые политики на WLAN уже делают своё дело. А вот с остальными сетями нужна помощь с правилами межсетевого экрана через GUI. Я не знаком с использованием CLI и ищу именно инструкции, как сделать это в новом Firewall GUI, который появился в версии 5.1.x контроллера. Спасибо за внимание!