У меня динамические VLANы отлично работают на устройствах AC-lite (Gen2). Один из точек доступа в сети — старый UAP, все прошивки стоят 3.7.17.5220. Но клиенты не могут подключиться к Gen1:

Sep 21 21:38:03 AAP user.warn kernel: [715690.554000] ieee80211_ioctl_setparam: VLANID32 = 0

Sep 21 21:38:03 AAP user.warn kernel: [715690.555000] 40:b8:37:b0:79:da: node vid=0 rsn_authmode=0x00000040, ni_authmode=0x00

Sep 21 21:38:03 AAP user.info syslog: wevent.ubnt_custom_event(): EVENT_STA_LEAVE ath1: 40:b8:37:b0:79:da / 0

Пользователям конкретно не приходит VLAN ID от RADIUS сервера (они подключаются к нетегированному VLAN).

Поддержка динамических VLAN одинаковая в устройствах Gen1 и Gen2?

Sep 21 21:38:03 AAP user.warn kernel: [715690.554000] ieee80211_ioctl_setparam: VLANID32 = 0

Sep 21 21:38:03 AAP user.warn kernel: [715690.555000] 40:b8:37:b0:79:da: node vid=0 rsn_authmode=0x00000040, ni_authmode=0x00

Sep 21 21:38:03 AAP user.info syslog: wevent.ubnt_custom_event(): EVENT_STA_LEAVE ath1: 40:b8:37:b0:79:da / 0

Пользователям конкретно не приходит VLAN ID от RADIUS сервера (они подключаются к нетегированному VLAN).

Поддержка динамических VLAN одинаковая в устройствах Gen1 и Gen2?

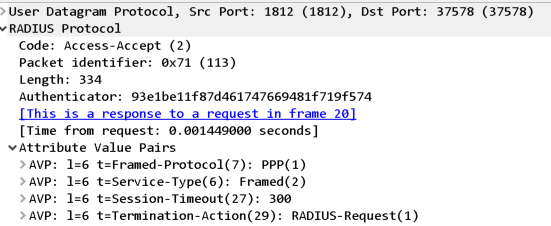

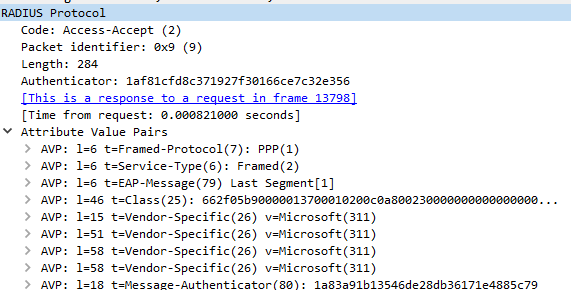

Вот что я получаю...

Вот что я получаю...