Несколько дней назад мы купили совершенно новый USG Pro с единственной целью — настроить статический VPN между AWS и нашим офисом. Прошло уже пару дней, а я все ещё мучаюсь с настройкой этого VPN. Вот подробности:

office_subnet: 192.168.0.0/16 — с 192.168.1.1 в роли USG

aws_subnet: 172.16.0.0/12

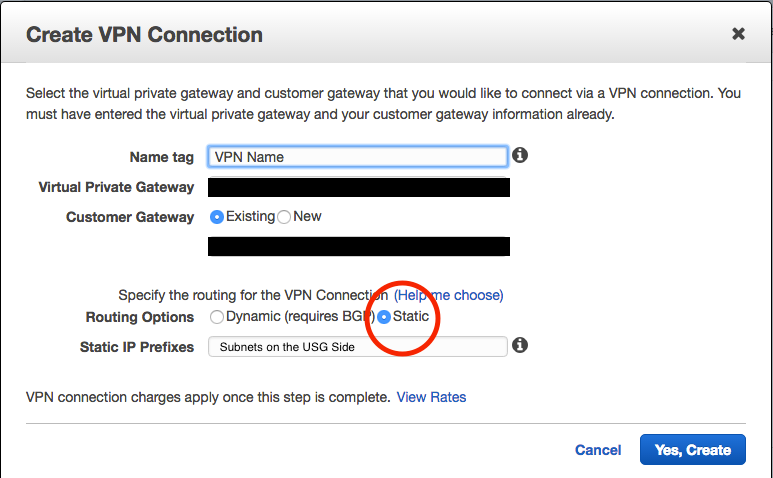

Мы создали статический VPN на AWS, который выдал нам два IP и общий конфигурационный файл, описывающий настройки IPSec-туннеля. Отмечу, что я не настраивал статические маршруты для этого VPN, потому что не был уверен, нужно ли туда что-то добавлять (должна ли это быть подсеть AWS или офисная подсеть?).

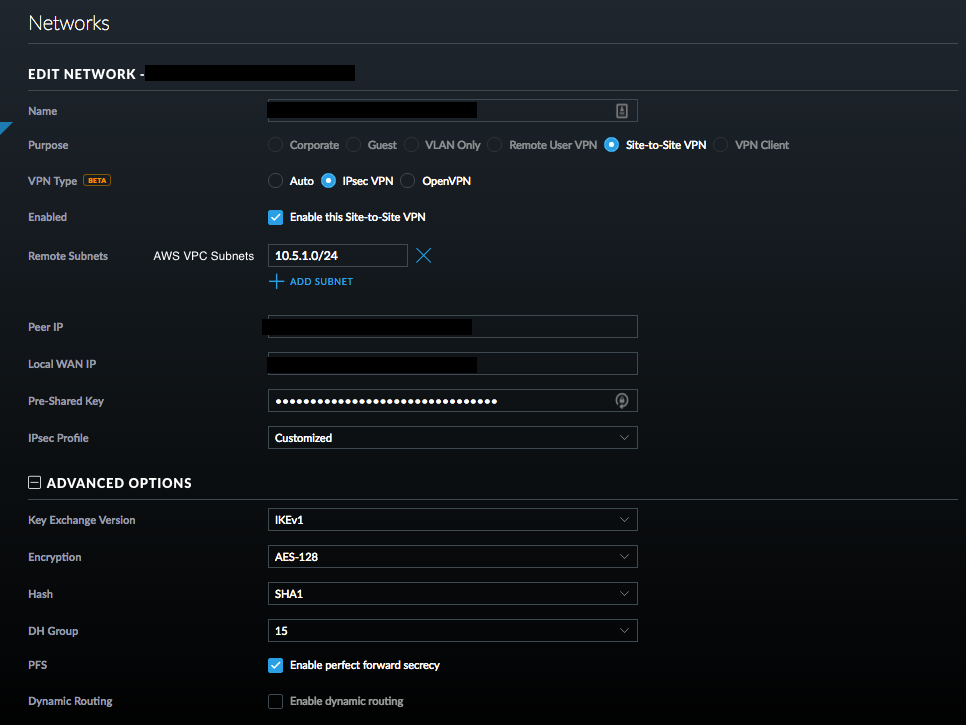

Я уже добавил Site-to-site VPN, но ничего не происходит. Этот новый VPN отмечен как активный, но в логах нет никаких признаков, что он действительно включён, и список сетей в интерфейсе по-прежнему его не показывает.

Я знаю, что изменения в конфигурации применяются к USG, потому что настроил пересылку всех логов на контроллер — и там видно, что настройки были применены. Но при этом нет ни предупреждений, ни ошибок, ни каких-то признаков того, что VPN действительно работает.

office_subnet: 192.168.0.0/16 — с 192.168.1.1 в роли USG

aws_subnet: 172.16.0.0/12

Мы создали статический VPN на AWS, который выдал нам два IP и общий конфигурационный файл, описывающий настройки IPSec-туннеля. Отмечу, что я не настраивал статические маршруты для этого VPN, потому что не был уверен, нужно ли туда что-то добавлять (должна ли это быть подсеть AWS или офисная подсеть?).

Я уже добавил Site-to-site VPN, но ничего не происходит. Этот новый VPN отмечен как активный, но в логах нет никаких признаков, что он действительно включён, и список сетей в интерфейсе по-прежнему его не показывает.

Я знаю, что изменения в конфигурации применяются к USG, потому что настроил пересылку всех логов на контроллер — и там видно, что настройки были применены. Но при этом нет ни предупреждений, ни ошибок, ни каких-то признаков того, что VPN действительно работает.

И теперь, когда я выполняю команду «show vpn ipsec sa» в shell, получаю следующее,

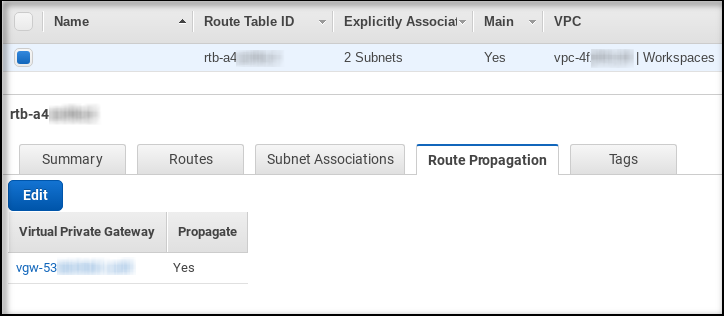

И теперь, когда я выполняю команду «show vpn ipsec sa» в shell, получаю следующее,  Я могу пропинговать удалённый IP, но всё равно показывается отсутствие трафика VPN, и оба маршрута в AWS отображаются как неработающие. Нужно ли что-то менять в настройках фаерволов?

Я могу пропинговать удалённый IP, но всё равно показывается отсутствие трафика VPN, и оба маршрута в AWS отображаются как неработающие. Нужно ли что-то менять в настройках фаерволов? , отладка ужасная

, отладка ужасная