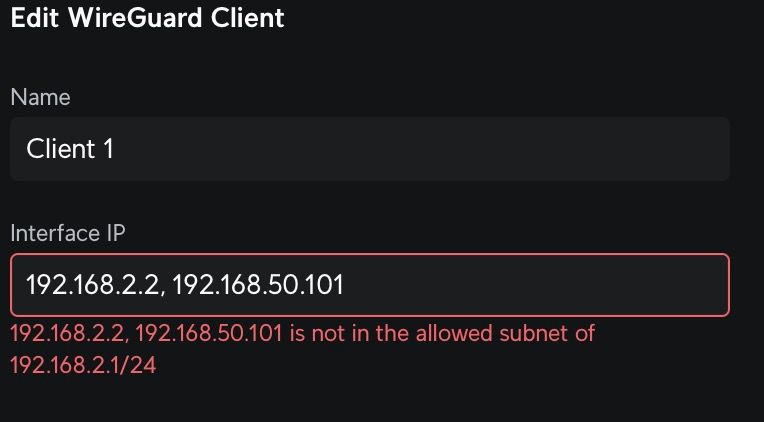

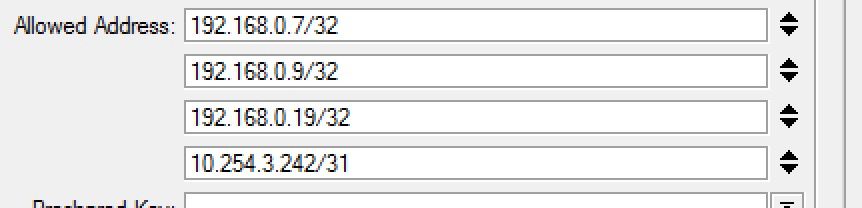

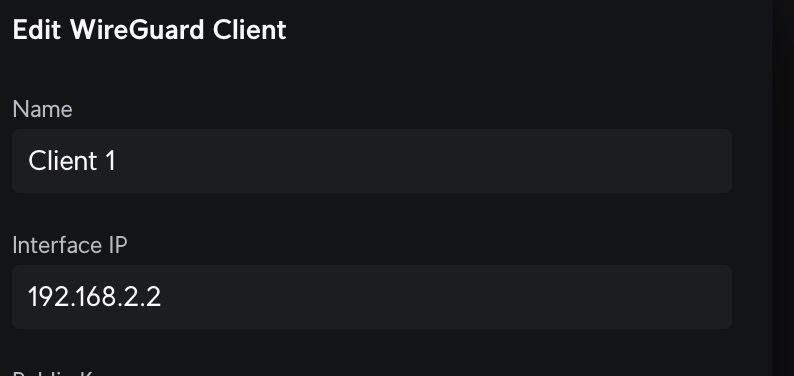

Возможно ли ограничить количество пиров (или пользователей), подключенных к WireGuard серверу, чтобы разрешить подключение только к конкретным IP-адресам внутри локальной сети (в WireGuard сервере это называется Allowed addresses=X.X.X.X)? Я использую несколько UDM и, возможно, новая ранний доступ к прошивке уже позволяет это делать, или это запланировано на будущее? Идея в том, чтобы ограничить доступ для пользователя, подключенного через WireGuard, только к одному (или нескольким) IP-адресам внутри локальной сети, не предоставляя доступ ко всему, что стоит за UDM.

-

Каталог

- Точки доступа

- Коммутаторы и маршрутизаторы

- Радиомосты

- Видеонаблюдение

- Антенны

- Контроллеры и консоли UniFi OS

- UniFi

- UniFi Access

- UniFi Connect

- IP-телефония

- Аксессуары

- Трансиверы и кабели

- Крепления

- Блоки питания

- Солнечные батареи sunMAX

- Wi-Fi адаптеры и усилители сигнала

- Анализаторы спектра

- Грозозащита

- Коннекторы

- Корпуса, термобоксы, кейсы, накладки

- Светодиодные панели UniFi LED

- Устройства для настройки

- Обучение и сертификаты

- Архив

- Акции %

- Новинки NEW

- Хиты продаж HIT

- Прайс

- F.A.Q.

- Техподдержка

- Форум

- Новости

- Контакты

- Личный кабинет

- Точки доступа

-

Коммутаторы и маршрутизаторы

- Коммутаторы и маршрутизаторы

- UniFi Switch (USW)

- UniFi Switch Pro

- UniFi Switch (US)

- UniFi Switch Flex и Lite

- Pro XG

- UniFi Switch Pro Max

- UniFi Switch Enterprise

- EdgeSwitch

- UniFi WAN Switch

- EdgeSwitch X, XP и XG

- Cloud Gateway

- EdgePoint и NanoSwitch

- EdgeRouter

- EdgeRouter X и XG

- UFiber

- Mobile Router

- Pro HD

- UISP

- UniFi Security Gateway

- UniFi Data Center

- UniFi Switch Aggregation

- UniFi 6 Switch

- UNMS

- ToughSwitch

- UniFi Express

- Радиомосты

- Видеонаблюдение

- Антенны

-

Контроллеры и консоли UniFi OS

- Контроллеры и консоли UniFi OS

- Cloud Key

- Cloud P

- UniFi Dream Machine

- UniFi Dream Wall

- CRM Point

- UISP

- Аксессуары UniFi OS

- UniFi

- UniFi Access

-

UniFi Connect

- UniFi Connect

- Connect Display

- Connect Cast

- EV Station

- Крепления Connect Display

-

IP-телефония

- IP-телефония

- Phone Touch

- VoIP

- Аксессуары

- Аксессуары

- Трансиверы и кабели

- Крепления

- Блоки питания

- Солнечные батареи sunMAX

-

Wi-Fi адаптеры и усилители сигнала

- Wi-Fi адаптеры и усилители сигнала

- Alfa AWUS

- WiFiStation

- Анализаторы спектра

-

Грозозащита

- Грозозащита

- Ethernet Surge Protector

- Грозозащиты Info-sys

- Коннекторы

-

Корпуса, термобоксы, кейсы, накладки

- Корпуса, термобоксы, кейсы, накладки

- Защитные корпуса и термобоксы

- Накладки и корпуса для точек доступа

- Радиоколпаки

- Светодиодные панели UniFi LED

- Устройства для настройки

-

Обучение и сертификаты

- Обучение и сертификаты

- Сертификаты

- Футболки для тренингов

- Архив

- Меню

- Каталог

- Акции

- Прайс

- F.A.Q.

- Техподдержка

- Форум

- Оплата

- Доставка

- Гарантийное обслуживание

- Дополнительные услуги

- Контакты

105082, Москва, ул. Фридриха Энгельса, 75с21, БЦ Бауманский ИТКОЛ

Пн - Пт: с 09-00 до 18-00

Сб: с 10-00 до 18-00

Вс: выходной

так что:

так что: