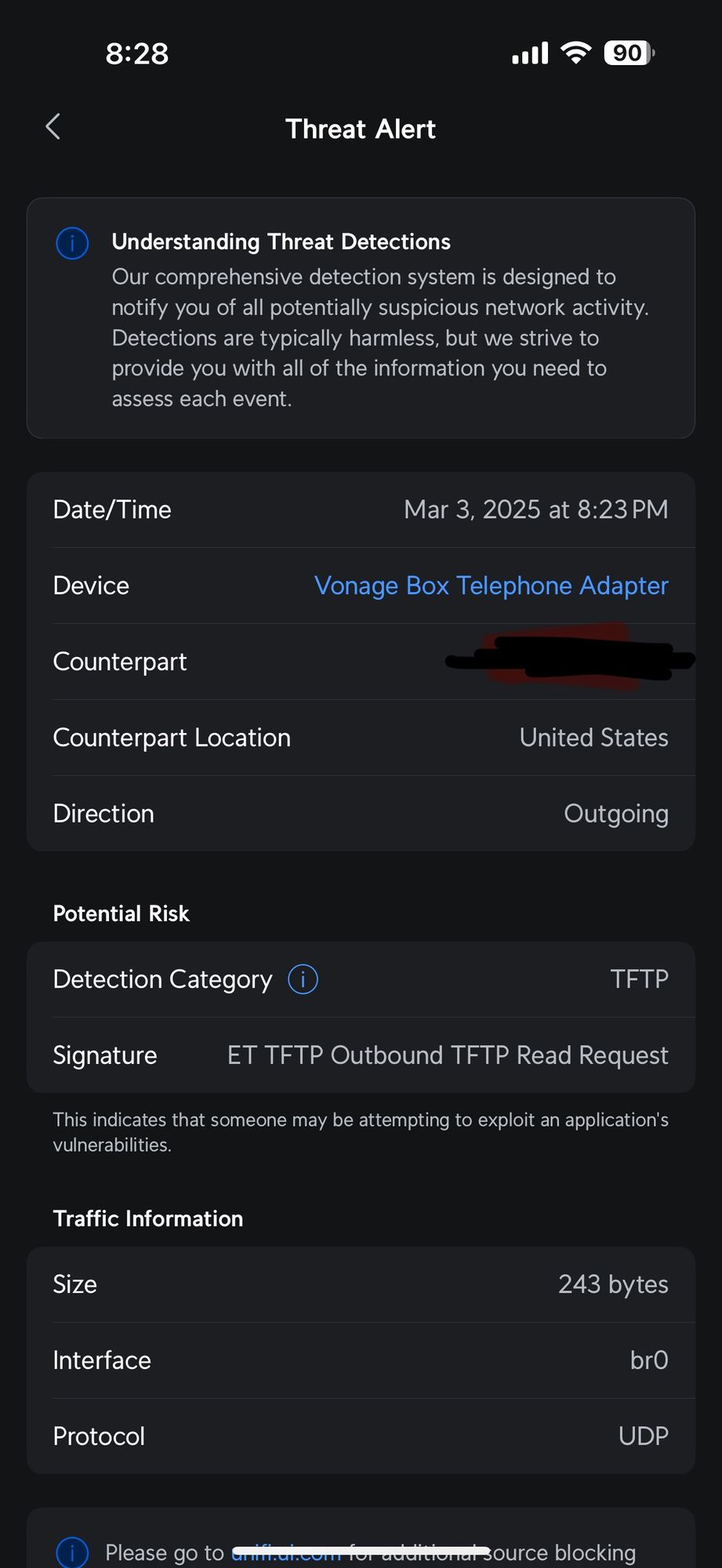

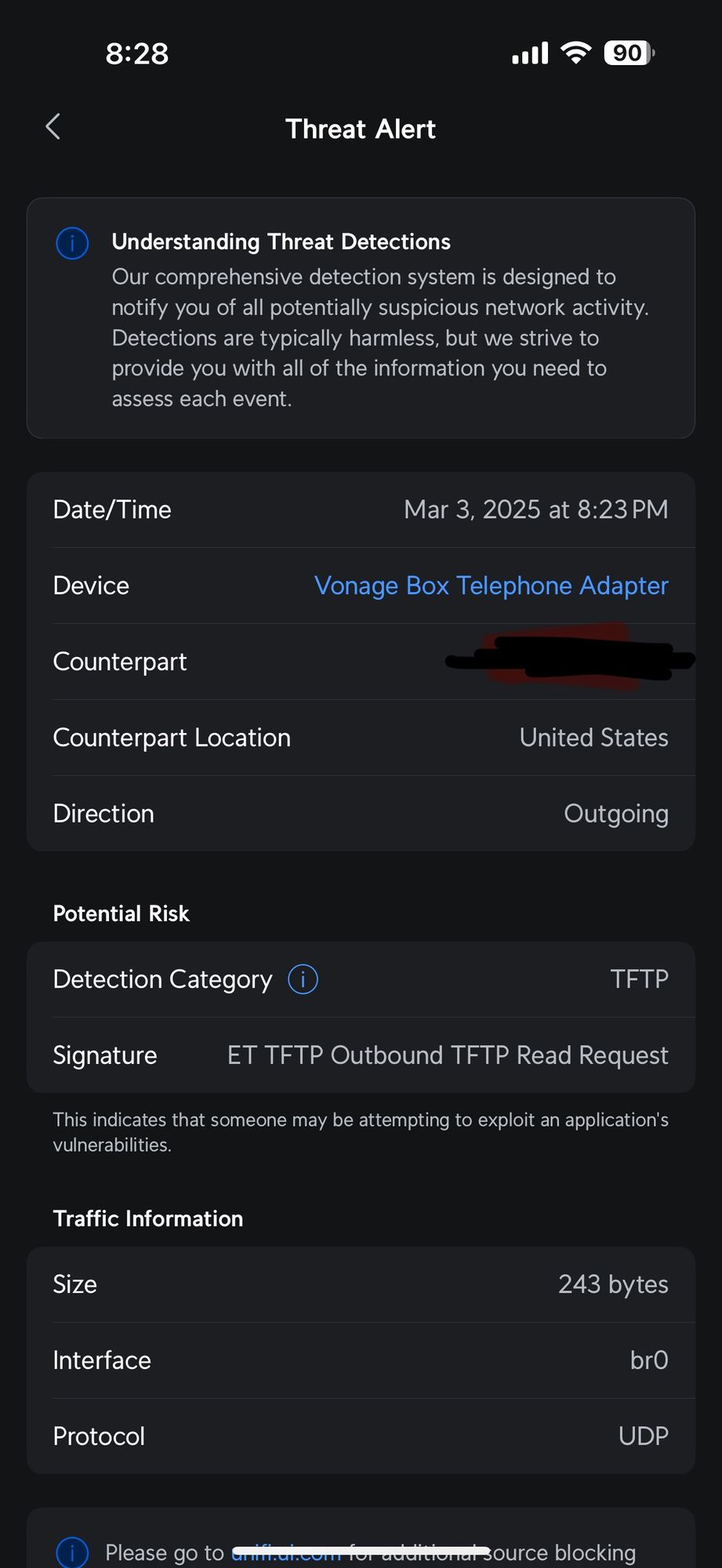

Меня заспамили уведомлениями о том, что обнаруживается угроза, связанная с моим устройством Vontage. У кого-нибудь есть советы, как создать исключение для этого устройства?

Угроза не всегда связана с TFTP, но постоянно обнаруживает дюжину угроз одновременно. Пока что я просто отключил сигнатуру TFTP и включил подробное логирование клиентской стороны. Полагаю, судя по количеству обнаружений, у меня ситуация с ложными срабатываниями. Использую Vonage более десяти лет, никогда не было проблем, так что сомневаюсь, что уязвимость или обнаружение угрозы подлинны.

Угроза не всегда связана с TFTP, но постоянно обнаруживает дюжину угроз одновременно. Пока что я просто отключил сигнатуру TFTP и включил подробное логирование клиентской стороны. Полагаю, судя по количеству обнаружений, у меня ситуация с ложными срабатываниями. Использую Vonage более десяти лет, никогда не было проблем, так что сомневаюсь, что уязвимость или обнаружение угрозы подлинны.