Придумал метод, который, кажется, работает: изолированный трафик VLAN может общаться с одним устройством, которому назначен статический IP-адрес исключительно для управления трафиком HomeKit к нему и от него. Хотя, не могу не задуматься, насколько это вообще безопасно. Или лучший способ это сделать.

VLAN1 - Основная (Сеть)

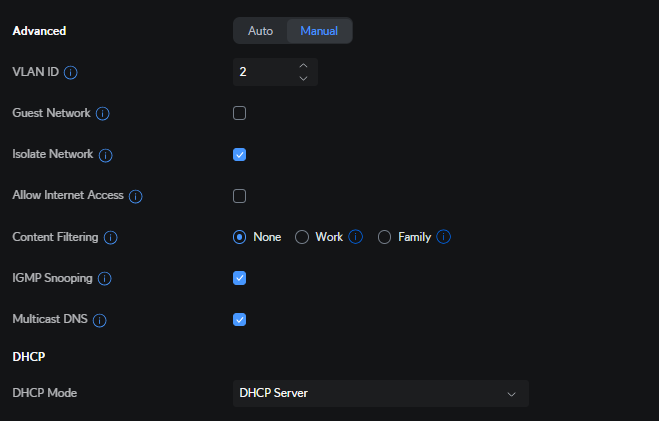

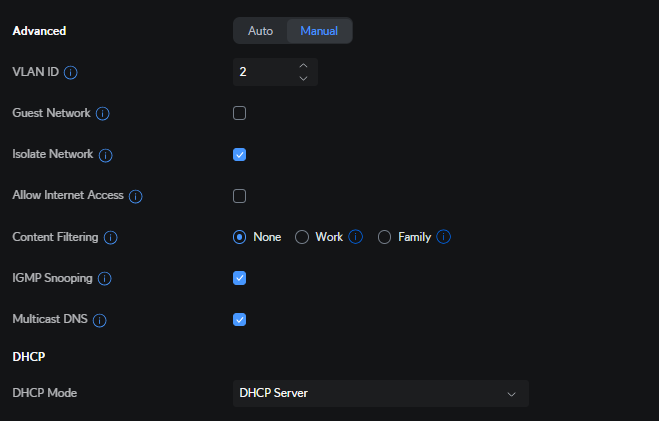

VLAN2 - IOT (Сеть)

На VLAN2 у меня подключена одна камера Aqara к беспроводной сети, которая использует предварительно настроенные ключи и указывает VLAN2. Похоже, я думал вот что: если мне придется менять пароль на скомпрометированный, дополнительный уровень детализации показался бы неплохим.

Изначально я изрядно повозился, чтобы это устройство появилось в HomeKit. Сейчас у меня к UDR по Ethernet подключена Apple TV Gen4. Она выступает в роли шлюза HomeKit или как-то так, чтобы видеть её на моих устройствах удаленно.

Для всех IOT-устройств или других связанных устройств VLAN2 должна была быть изолирована, чтобы эти устройства могли общаться только с ATV на VLAN1, которая находится на моей основной беспроводной сети.

Моя первая попытка удалась: я заставил изолированные устройства общаться с ATV через изолированный VLAN, назначив ATV статический IP-адрес.

Пока что это работает, но мне интересно, есть ли лучший способ это сделать.

У меня также есть два HomePod Mini, я использую Apple Config Profile, чтобы заставить их подключаться к сети моего выбора, и я мог бы так же легко указать статический IP-адрес, но не уверен, стоит ли идти этим путем или нет.

Policy-Based Routes выглядит как возможность, но я не могу определить, есть ли какая-то существенная разница или нет.

Я посмотрел несколько других постов, которые показались мне интересными. Этот, похоже, отвечает основному принципу намерения в моей конкретной ситуации: наличие полностью отделенной/изолированной VLAN, которую нельзя обойти. При этом все остальные устройства, используемые в повседневной рутине, находятся на другой, менее защищенной сети/VLAN.

VLAN1 - Основная (Сеть)

VLAN2 - IOT (Сеть)

На VLAN2 у меня подключена одна камера Aqara к беспроводной сети, которая использует предварительно настроенные ключи и указывает VLAN2. Похоже, я думал вот что: если мне придется менять пароль на скомпрометированный, дополнительный уровень детализации показался бы неплохим.

Изначально я изрядно повозился, чтобы это устройство появилось в HomeKit. Сейчас у меня к UDR по Ethernet подключена Apple TV Gen4. Она выступает в роли шлюза HomeKit или как-то так, чтобы видеть её на моих устройствах удаленно.

Для всех IOT-устройств или других связанных устройств VLAN2 должна была быть изолирована, чтобы эти устройства могли общаться только с ATV на VLAN1, которая находится на моей основной беспроводной сети.

Моя первая попытка удалась: я заставил изолированные устройства общаться с ATV через изолированный VLAN, назначив ATV статический IP-адрес.

Пока что это работает, но мне интересно, есть ли лучший способ это сделать.

У меня также есть два HomePod Mini, я использую Apple Config Profile, чтобы заставить их подключаться к сети моего выбора, и я мог бы так же легко указать статический IP-адрес, но не уверен, стоит ли идти этим путем или нет.

Policy-Based Routes выглядит как возможность, но я не могу определить, есть ли какая-то существенная разница или нет.

Я посмотрел несколько других постов, которые показались мне интересными. Этот, похоже, отвечает основному принципу намерения в моей конкретной ситуации: наличие полностью отделенной/изолированной VLAN, которую нельзя обойти. При этом все остальные устройства, используемые в повседневной рутине, находятся на другой, менее защищенной сети/VLAN.