Всем привет! Извиняюсь за большой текст. Я новичок в продуктах Ubiquiti и не могу не поделиться положительными впечатлениями о них. Планирую проект полного обновления после Нового года: 14 USG, 25 точек доступа и 14 коммутаторов для начала. Это будет в сеть, которую нельзя отключать целиком. Очень хочу оставить VPN Master до последнего и сначала заменить все полевые устройства-инициаторы. Так я смогу минимизировать простой на каждом объекте.

Для начала я взял USG3, AP Pro и Unifi 8-портовый коммутатор. Всё настроил и развернул на локальном контроллере, всё работает в локальной сети. Хочу подключить удалённую сеть к моему основному офисному файерволу — Sonicwall TZ215. Как я сказал, у меня примерно 14 других VPN уже работают на этой сети, только там прописаны Sonicwall TZ105.

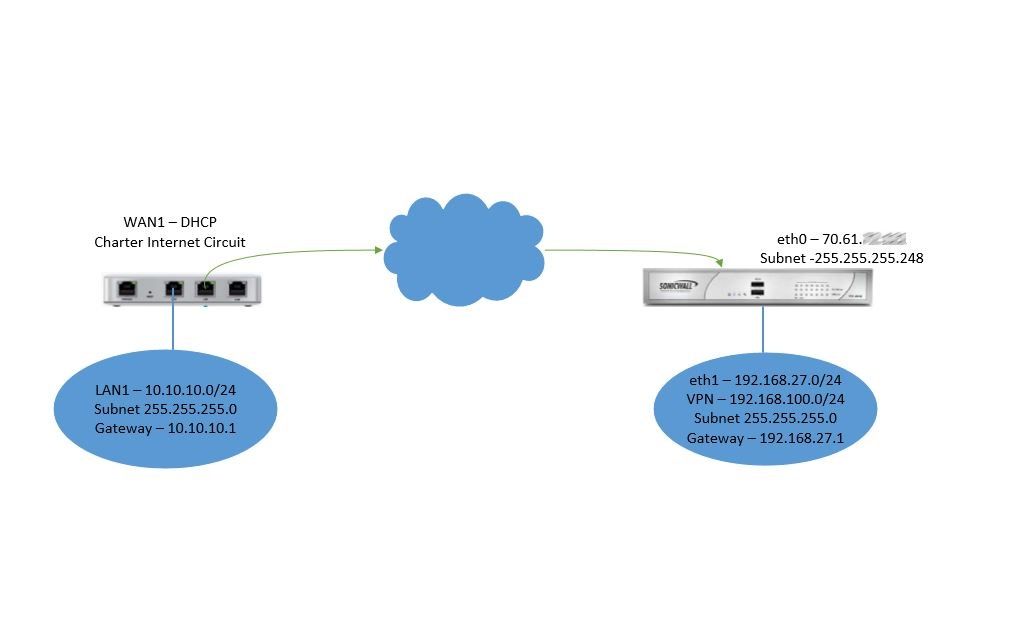

Вот базовая схема подключения:

В USG я настроил IPSec VPN как инициатор, а Sonicwall — как мастер в разделе VPN. При попытке подключения кажется, что фаза 2 проходит, но в логах появляется ошибка: «No NAT device detected between negotiating peers».

Вот лог ошибок с Sonicwall:

UTC 12/12/2016 22:50:31.384 Info VPN IKE IKEv2 Responder: Send IKE_SA_INIT response 70.61.X.X, 500 75.137.50.28, 500, 75-137-5028.dhcp.sffl.va.charter.com VPN Policy: IKEV2_DEFAULT_POLICY;

UTC 12/12/2016 22:50:31.384 Info VPN IKE IKEv2 No NAT device detected between negotiating peers 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com 70.61.X.X, 500 VPN Policy: IKEV2_DEFAULT_POLICY;

UTC 12/12/2016 22:50:31.368 Info VPN IKE IKEv2 Accept IKE SA Proposal 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com 70.61.X.X, 500 VPN Policy: IKEV2_DEFAULT_POLICY; 3DES; HMAC_SHA1_96; DH Group 2; IKEv2 InitSPI: 0xf2d150295a2bd3d9; IKEv2 RespSPI: 0x11807e2d23f71bff

UTC 12/12/2016 22:50:31.368 Info VPN IKE IKEv2 Responder: Received IKE_SA_INIT request 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com 70.61.X.X, 500

UTC 12/12/2016 22:50:27.368 Warning VPN IKE IKEv2 Initiator: Negotiations failed. Invalid input state. 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com 70.61.X.X, 500 VPN Policy: IKEV2_DEFAULT_POLICY; Unable to find a valid input state

UTC 12/12/2016 22:50:27.368 Info VPN IKE IKEv2 No NAT device detected between negotiating peers 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com

Вот конфигурация VPN на USG:

vpn {

ipsec {

auto-firewall-nat-exclude enable

esp-group ESP_70.61.X.X {

compression disable

lifetime 3600

mode tunnel

pfs enable

proposal 1 {

encryption 3des

hash sha1

}

}

ike-group IKE_70.61.X.X {

key-exchange ikev2

lifetime 28800

proposal 1 {

dh-group 5

encryption 3des

hash sha1

}

}

ipsec-interfaces {

interface eth0

interface eth2

}

nat-networks {

allowed-network 0.0.0.0/0 {}

}

nat-traversal enable

site-to-site {

peer 70.61.X.X {

authentication {

mode pre-shared-secret

pre-shared-secret ****************

}

connection-type initiate

ike-group IKE_70.61.X.X

local-address 75.137.50.28

vti {

bind vti64

esp-group ESP_70.61.X.X

}

}

}

}

}

Я прикрепил конфигурацию к посту, а также скрины UI с обеих сторон. Буду очень благодарен любым советам от сообщества.

Для начала я взял USG3, AP Pro и Unifi 8-портовый коммутатор. Всё настроил и развернул на локальном контроллере, всё работает в локальной сети. Хочу подключить удалённую сеть к моему основному офисному файерволу — Sonicwall TZ215. Как я сказал, у меня примерно 14 других VPN уже работают на этой сети, только там прописаны Sonicwall TZ105.

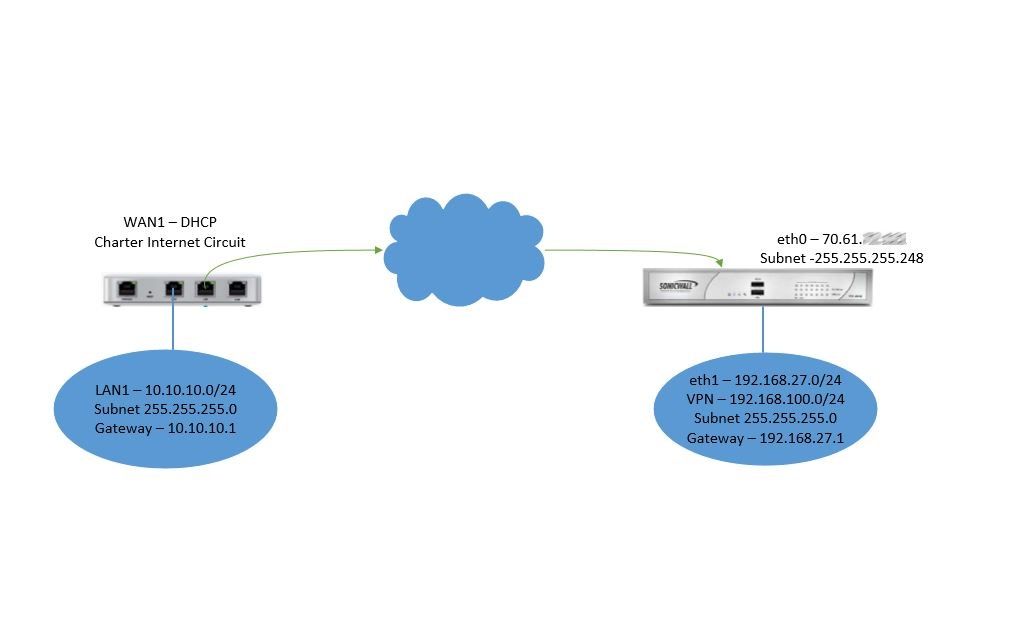

Вот базовая схема подключения:

В USG я настроил IPSec VPN как инициатор, а Sonicwall — как мастер в разделе VPN. При попытке подключения кажется, что фаза 2 проходит, но в логах появляется ошибка: «No NAT device detected between negotiating peers».

Вот лог ошибок с Sonicwall:

UTC 12/12/2016 22:50:31.384 Info VPN IKE IKEv2 Responder: Send IKE_SA_INIT response 70.61.X.X, 500 75.137.50.28, 500, 75-137-5028.dhcp.sffl.va.charter.com VPN Policy: IKEV2_DEFAULT_POLICY;

UTC 12/12/2016 22:50:31.384 Info VPN IKE IKEv2 No NAT device detected between negotiating peers 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com 70.61.X.X, 500 VPN Policy: IKEV2_DEFAULT_POLICY;

UTC 12/12/2016 22:50:31.368 Info VPN IKE IKEv2 Accept IKE SA Proposal 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com 70.61.X.X, 500 VPN Policy: IKEV2_DEFAULT_POLICY; 3DES; HMAC_SHA1_96; DH Group 2; IKEv2 InitSPI: 0xf2d150295a2bd3d9; IKEv2 RespSPI: 0x11807e2d23f71bff

UTC 12/12/2016 22:50:31.368 Info VPN IKE IKEv2 Responder: Received IKE_SA_INIT request 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com 70.61.X.X, 500

UTC 12/12/2016 22:50:27.368 Warning VPN IKE IKEv2 Initiator: Negotiations failed. Invalid input state. 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com 70.61.X.X, 500 VPN Policy: IKEV2_DEFAULT_POLICY; Unable to find a valid input state

UTC 12/12/2016 22:50:27.368 Info VPN IKE IKEv2 No NAT device detected between negotiating peers 75.137.50.28, 500, 75-137-50-28.dhcp.sffl.va.charter.com

Вот конфигурация VPN на USG:

vpn {

ipsec {

auto-firewall-nat-exclude enable

esp-group ESP_70.61.X.X {

compression disable

lifetime 3600

mode tunnel

pfs enable

proposal 1 {

encryption 3des

hash sha1

}

}

ike-group IKE_70.61.X.X {

key-exchange ikev2

lifetime 28800

proposal 1 {

dh-group 5

encryption 3des

hash sha1

}

}

ipsec-interfaces {

interface eth0

interface eth2

}

nat-networks {

allowed-network 0.0.0.0/0 {}

}

nat-traversal enable

site-to-site {

peer 70.61.X.X {

authentication {

mode pre-shared-secret

pre-shared-secret ****************

}

connection-type initiate

ike-group IKE_70.61.X.X

local-address 75.137.50.28

vti {

bind vti64

esp-group ESP_70.61.X.X

}

}

}

}

}

Я прикрепил конфигурацию к посту, а также скрины UI с обеих сторон. Буду очень благодарен любым советам от сообщества.