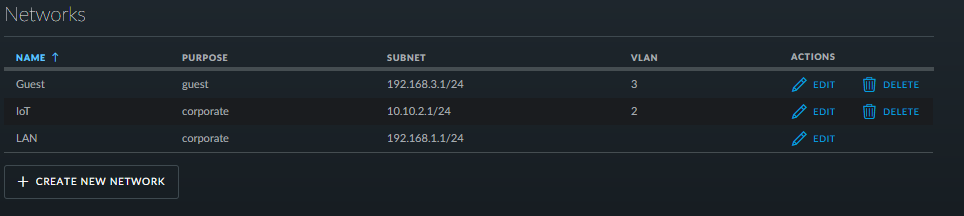

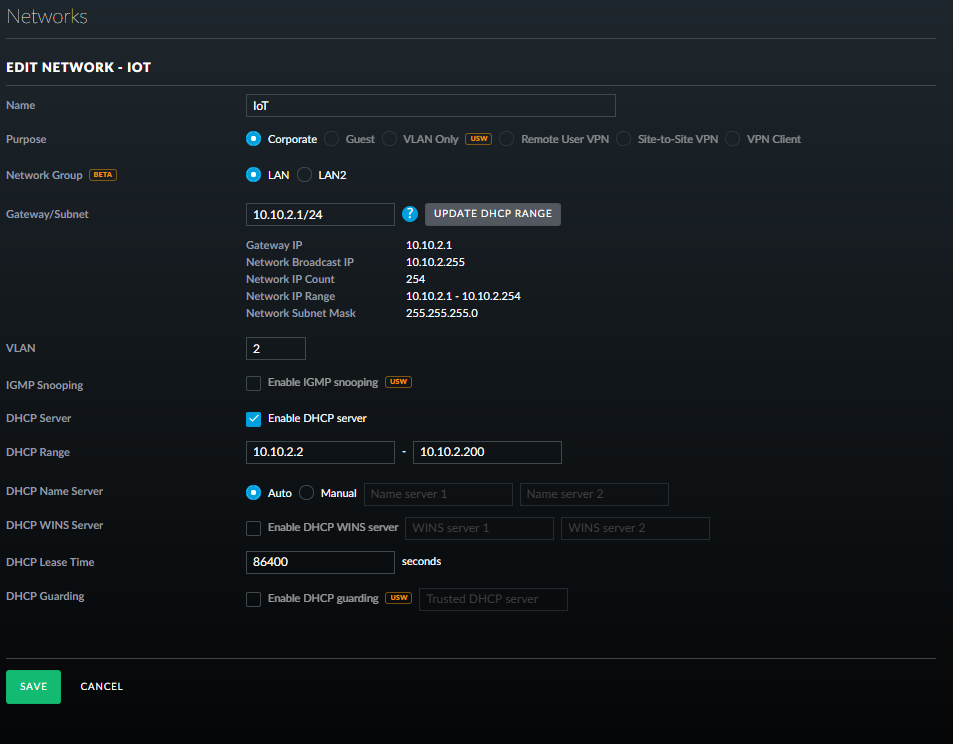

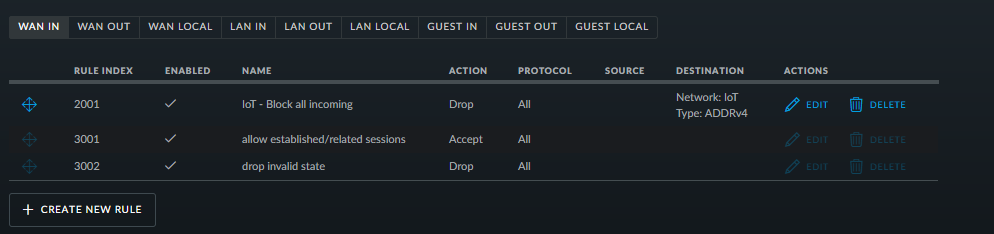

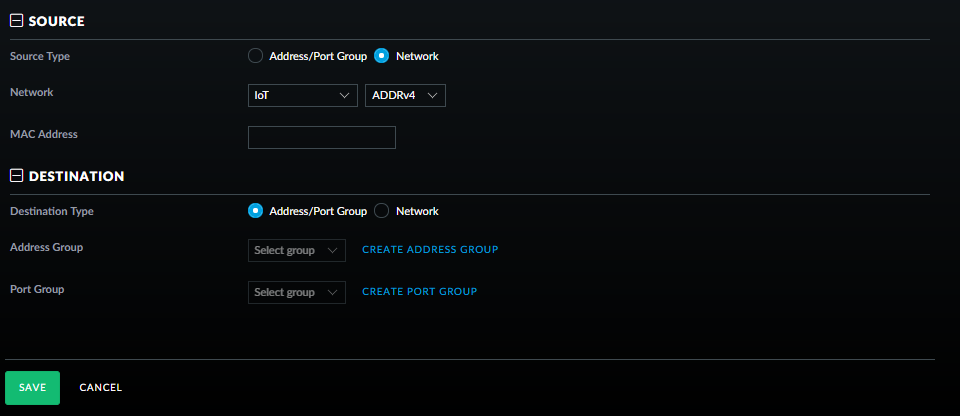

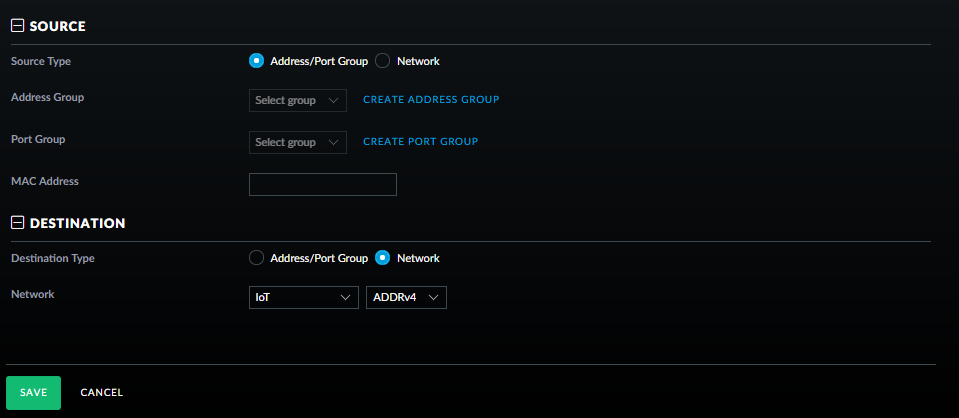

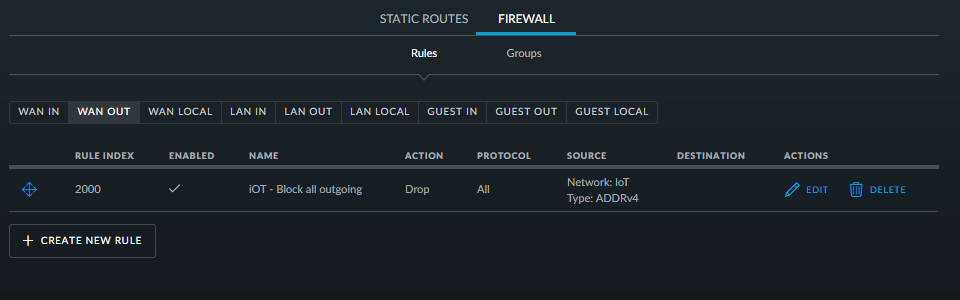

У меня сейчас настроено 3 беспроводные сети на точке доступа (AP AC-PRO) и три разных VLAN на USG, которые соответствуют каждой из этих сетей. План таков: выделить одну из этих беспроводных сетей/VLAN специально для устройств Интернета вещей (IoT). Я пытаюсь полностью ограничить весь трафик внутри и снаружи сети IoT, разрешая только те конкретные порты, которые нужны каждому устройству. Пока что мои попытки заблокировать весь трафик в любом направлении внутри сети IoT не увенчались успехом. Я пробовал создавать правила в WAN IN, WAN LOCAL, LAN IN и LAN OUT. Пробовал ставить правила и до, и после предустановленных. Использовал как определённую сеть, так и определял группу внутри правила. В каждом правиле, конечно, отмечал New, Established, Invalid и Related. Но пока ничего из этого не блокировало доступ к интернету при подключении к беспроводной сети IoT. Что мне нужно сделать, чтобы реально добиться этого? Единственное правило, которое мне удалось успешно создать, — это блокировка входящего ICMP. Проверял это при помощи Shields Up.

-

Каталог

- Точки доступа

- Коммутаторы и маршрутизаторы

- Радиомосты

- Видеонаблюдение

- Антенны

- Контроллеры и консоли UniFi OS

- UniFi

- UniFi Access

- UniFi Connect

- IP-телефония

- Аксессуары

- Трансиверы и кабели

- Крепления

- Блоки питания

- Солнечные батареи sunMAX

- Wi-Fi адаптеры и усилители сигнала

- Анализаторы спектра

- Грозозащита

- Коннекторы

- Корпуса, термобоксы, кейсы, накладки

- Светодиодные панели UniFi LED

- Устройства для настройки

- Обучение и сертификаты

- Архив

- Акции %

- Новинки NEW

- Хиты продаж HIT

- Прайс

- F.A.Q.

- Техподдержка

- Форум

- Новости

- Контакты

- Личный кабинет

- Точки доступа

-

Коммутаторы и маршрутизаторы

- Коммутаторы и маршрутизаторы

- UniFi Switch (USW)

- UniFi Switch Pro

- UniFi Switch (US)

- UniFi Switch Flex и Lite

- Pro XG

- UniFi Switch Pro Max

- UniFi Switch Enterprise

- EdgeSwitch

- UniFi WAN Switch

- EdgeSwitch X, XP и XG

- Cloud Gateway

- EdgePoint и NanoSwitch

- EdgeRouter

- EdgeRouter X и XG

- UFiber

- Mobile Router

- Pro HD

- UISP

- UniFi Security Gateway

- UniFi Data Center

- UniFi Switch Aggregation

- UniFi 6 Switch

- UNMS

- ToughSwitch

- UniFi Express

- Радиомосты

- Видеонаблюдение

- Антенны

-

Контроллеры и консоли UniFi OS

- Контроллеры и консоли UniFi OS

- Cloud Key

- Cloud P

- UniFi Dream Machine

- UniFi Dream Wall

- CRM Point

- UISP

- Аксессуары UniFi OS

- UniFi

- UniFi Access

-

UniFi Connect

- UniFi Connect

- Connect Display

- Connect Cast

- EV Station

- Крепления Connect Display

-

IP-телефония

- IP-телефония

- Phone Touch

- VoIP

- Аксессуары

- Аксессуары

- Трансиверы и кабели

- Крепления

- Блоки питания

- Солнечные батареи sunMAX

-

Wi-Fi адаптеры и усилители сигнала

- Wi-Fi адаптеры и усилители сигнала

- Alfa AWUS

- WiFiStation

- Анализаторы спектра

-

Грозозащита

- Грозозащита

- Ethernet Surge Protector

- Грозозащиты Info-sys

- Коннекторы

-

Корпуса, термобоксы, кейсы, накладки

- Корпуса, термобоксы, кейсы, накладки

- Защитные корпуса и термобоксы

- Накладки и корпуса для точек доступа

- Радиоколпаки

- Светодиодные панели UniFi LED

- Устройства для настройки

-

Обучение и сертификаты

- Обучение и сертификаты

- Сертификаты

- Футболки для тренингов

- Архив

- Меню

- Каталог

- Акции

- Прайс

- F.A.Q.

- Техподдержка

- Форум

- Оплата

- Доставка

- Гарантийное обслуживание

- Дополнительные услуги

- Контакты

105082, Москва, ул. Фридриха Энгельса, 75с21, БЦ Бауманский ИТКОЛ

Пн - Пт: с 09-00 до 18-00

Сб: с 10-00 до 18-00

Вс: выходной