Привет,

После обновления моего UDM SE до UniFi OS 4.2.12 я больше не могу блокировать DNS-трафик через Zone Based Firewall. Региональное блокирование также не блокирует DNS-трафик к выбранным регионам.

Ранее у меня были рабочие правила, настроенные для блокировки устройств от обхода UDM для DNS-запросов путем блокировки всего DNS-трафика из внутренней зоны во внешнюю зону. Идея заключалась в том, чтобы трафик проходил через UDM через зону шлюза.

В качестве теста:

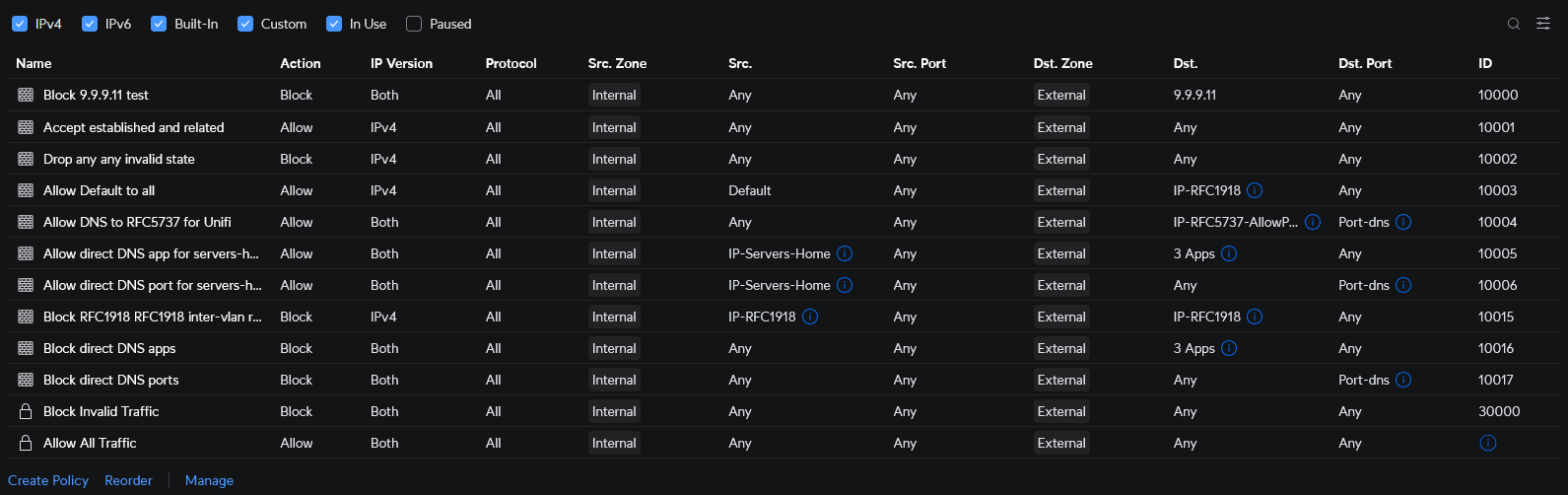

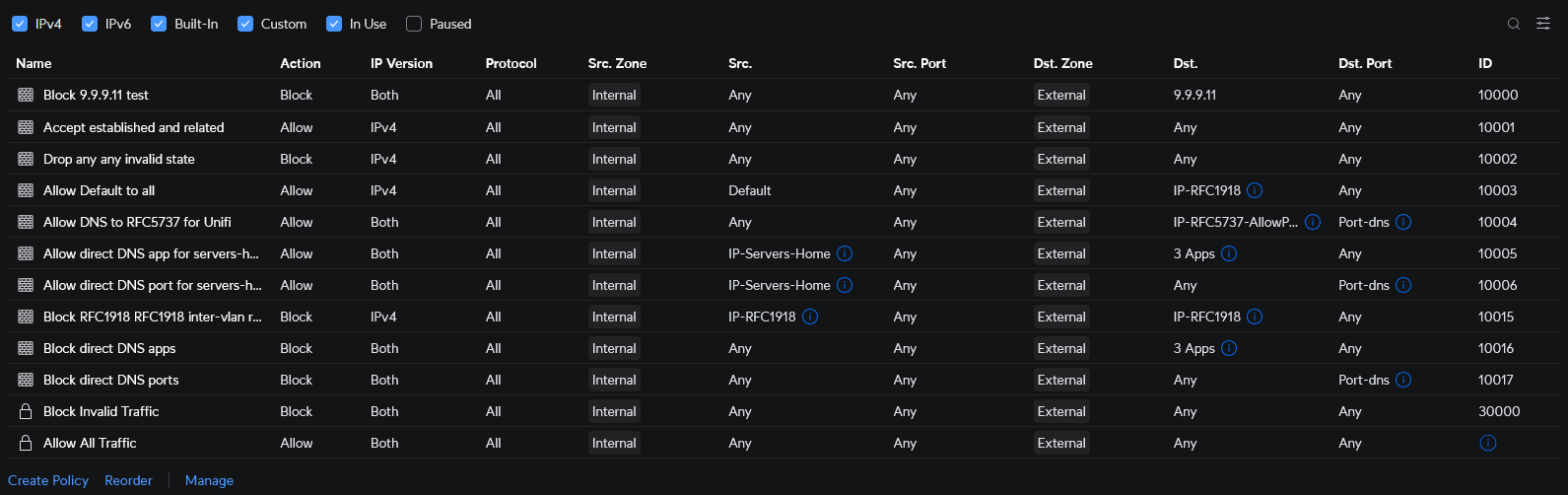

Я реализовал правило брандмауэра для блокировки всего трафика к 9.9.9.11 из моей внутренней зоны во внешнюю зону. Затем я попытался выполнить nslookup для различных веб-сайтов, и все вернули адреса. Затем я попытался пропинговать и перейти на 9.9.9.11 через веб-браузер, и оба действия не удались.

Я вернулся к старому брандмауэру от Zone Based Firewall из резервной копии от 25 апреля (в день, когда я обновил UniFi Network с v9.0.114 на v9.1.120) и создал правило LAN In для отбрасывания всего трафика к 9.9.9.11. При использовании старой конфигурации брандмауэра запросы nslookup не удавались из-за таймаута связи.

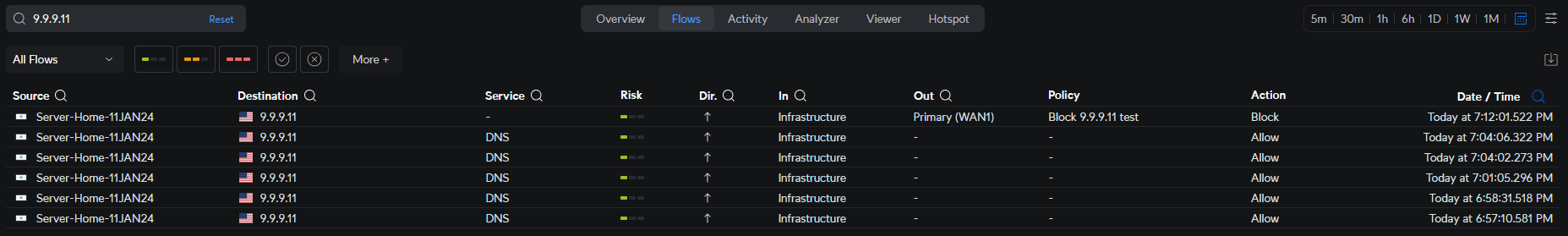

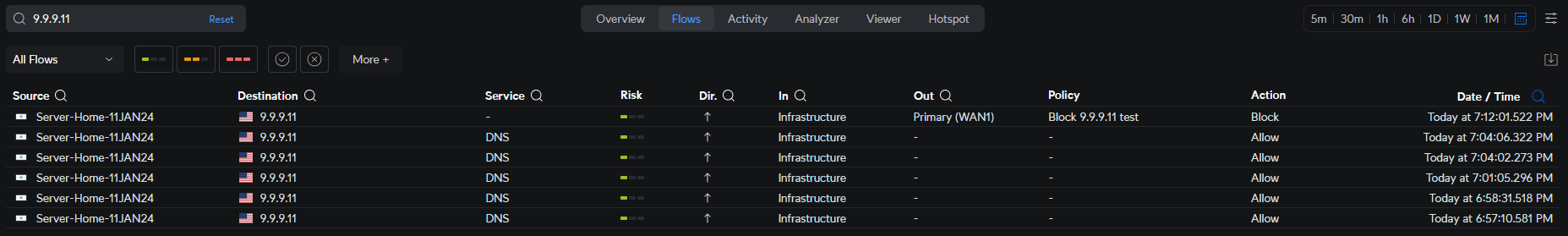

Я просмотрел Insight Flows и заметил, что DNS-трафик не имеет указанной назначенной зоны, в то время как, казалось бы, весь остальной трафик (например, HTTPS) указывает на назначение. Insight Flows также не показывает трафик "Out" через Primary (WAN1), как это делают другие типы трафика. Это кажется проблематичным, поскольку правила ZBF брандмауэра, похоже, требуют как исходную, так и назначенную зону для работы.

Я приложил несколько скриншотов выше с Insight Flows и правил ZBF. Лог Flows показывает блок для теста ping, а остальные — для nslookup тестов. Обратите внимание на назначенную зону, указанную для обоих. Я убедился, что DNS-сервер установлен в значение "auto" для сетей и столкнулся с этой проблемой независимо от того, включен ли Encrypted DNS или нет.

Какие идеи могут вызвать это и что я могу сделать, чтобы исправить это?

После обновления моего UDM SE до UniFi OS 4.2.12 я больше не могу блокировать DNS-трафик через Zone Based Firewall. Региональное блокирование также не блокирует DNS-трафик к выбранным регионам.

Ранее у меня были рабочие правила, настроенные для блокировки устройств от обхода UDM для DNS-запросов путем блокировки всего DNS-трафика из внутренней зоны во внешнюю зону. Идея заключалась в том, чтобы трафик проходил через UDM через зону шлюза.

В качестве теста:

Я реализовал правило брандмауэра для блокировки всего трафика к 9.9.9.11 из моей внутренней зоны во внешнюю зону. Затем я попытался выполнить nslookup для различных веб-сайтов, и все вернули адреса. Затем я попытался пропинговать и перейти на 9.9.9.11 через веб-браузер, и оба действия не удались.

Я вернулся к старому брандмауэру от Zone Based Firewall из резервной копии от 25 апреля (в день, когда я обновил UniFi Network с v9.0.114 на v9.1.120) и создал правило LAN In для отбрасывания всего трафика к 9.9.9.11. При использовании старой конфигурации брандмауэра запросы nslookup не удавались из-за таймаута связи.

Я просмотрел Insight Flows и заметил, что DNS-трафик не имеет указанной назначенной зоны, в то время как, казалось бы, весь остальной трафик (например, HTTPS) указывает на назначение. Insight Flows также не показывает трафик "Out" через Primary (WAN1), как это делают другие типы трафика. Это кажется проблематичным, поскольку правила ZBF брандмауэра, похоже, требуют как исходную, так и назначенную зону для работы.

Я приложил несколько скриншотов выше с Insight Flows и правил ZBF. Лог Flows показывает блок для теста ping, а остальные — для nslookup тестов. Обратите внимание на назначенную зону, указанную для обоих. Я убедился, что DNS-сервер установлен в значение "auto" для сетей и столкнулся с этой проблемой независимо от того, включен ли Encrypted DNS или нет.

Какие идеи могут вызвать это и что я могу сделать, чтобы исправить это?