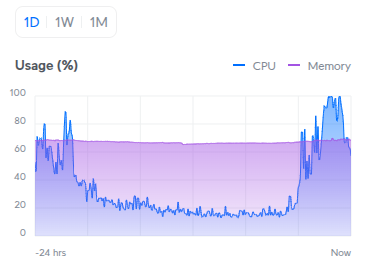

Я использую UI gear с 2007 года. Большой фанат. Однако, за последние несколько лет я натыкаюсь на ограничения по пропускной способности шлюзов и сетевых контроллеров. Сейчас использую Dream Machine Pro Max. У меня 46 коммутаторов и 65 точек доступа, а в среднем 1400 клиентов ежедневно. Мы — растущая частная школа/церковь, использующие общую физическую сеть. Обе организации готовятся к строительству/расширению, так что нагрузка будет только увеличиваться. DMPMax используется только для размещения сетевого контроллера. У меня есть отдельные UNVR для Protect и Access. У меня 8 SSID, около 10 VLAN. Что происходит, так это то, что CPU на DMPm несколько раз в день (с понедельника по пятницу) достигает 100%. Ночью падает до 20%, память стабильно на уровне 70% (горизонтальная линия). Контроллер становится неотзывчивым, а кампус начинает капризничать, иногда с задержками в подключении. Ранее я использовал UXG-Pro с подписочным Cloud Key на время, а затем локальный сервер контроллера. В обоих случаях производительность контроллера достигала пика и вызывала тормоза. DMP-Max был специфицирован на тот момент, чтобы удовлетворить мои потребности, но в реальности я немного в отчаянии. Так что вот мой вопрос: могу ли я настроить контроллер на месте и управлять только коммутаторами и точками доступа, заменив UniFi Gateway чем-то другим? Думаю, ответ да, или хотя бы раньше был да, но я пытаюсь продумать это в голове. Я очень доволен Protect и Access и хотел бы сохранить все остальное на UniFi насколько это возможно. Моя сторона с ОЦР предпочитает, чтобы все было под одним брендом/крышей/управлением, насколько это возможно. Я бы не хотел полностью переходить на Fortinet для шлюза/коммутаторов/точек доступа (хотя я и побывал в бурных водах UniFi APs в течение многих лет, и это было непросто). Да, я знаю, что нечто вроде Fortinet — это платное решение, но оно также обычно оценивается лучше в этом масштабе и выше. Я хотел бы знать, возможно ли то, что я предлагаю, а мнения приветствуются (вторые).

-

Каталог

- Точки доступа

- Коммутаторы и маршрутизаторы

- Радиомосты

- Видеонаблюдение

- Антенны

- Контроллеры и консоли UniFi OS

- UniFi

- UniFi Access

- UniFi Connect

- IP-телефония

- Аксессуары

- Трансиверы и кабели

- Крепления

- Блоки питания

- Солнечные батареи sunMAX

- Wi-Fi адаптеры и усилители сигнала

- Анализаторы спектра

- Грозозащита

- Коннекторы

- Корпуса, термобоксы, кейсы, накладки

- Светодиодные панели UniFi LED

- Устройства для настройки

- Обучение и сертификаты

- Архив

- Акции %

- Новинки NEW

- Хиты продаж HIT

- Прайс

- F.A.Q.

- Техподдержка

- Форум

- Новости

- Контакты

- Личный кабинет

- Точки доступа

-

Коммутаторы и маршрутизаторы

- Коммутаторы и маршрутизаторы

- UniFi Switch (USW)

- UniFi Switch Pro

- UniFi Switch (US)

- UniFi Switch Flex и Lite

- Pro XG

- UniFi Switch Pro Max

- UniFi Switch Enterprise

- EdgeSwitch

- UniFi WAN Switch

- EdgeSwitch X, XP и XG

- Cloud Gateway

- EdgePoint и NanoSwitch

- EdgeRouter

- EdgeRouter X и XG

- UFiber

- Mobile Router

- Pro HD

- UISP

- UniFi Security Gateway

- UniFi Data Center

- UniFi Switch Aggregation

- UniFi 6 Switch

- UNMS

- ToughSwitch

- UniFi Express

- Радиомосты

- Видеонаблюдение

- Антенны

-

Контроллеры и консоли UniFi OS

- Контроллеры и консоли UniFi OS

- Cloud Key

- Cloud P

- UniFi Dream Machine

- UniFi Dream Wall

- CRM Point

- UISP

- Аксессуары UniFi OS

- UniFi

- UniFi Access

-

UniFi Connect

- UniFi Connect

- Connect Display

- Connect Cast

- EV Station

- Крепления Connect Display

-

IP-телефония

- IP-телефония

- Phone Touch

- VoIP

- Аксессуары

- Аксессуары

- Трансиверы и кабели

- Крепления

- Блоки питания

- Солнечные батареи sunMAX

-

Wi-Fi адаптеры и усилители сигнала

- Wi-Fi адаптеры и усилители сигнала

- Alfa AWUS

- WiFiStation

- Анализаторы спектра

-

Грозозащита

- Грозозащита

- Ethernet Surge Protector

- Грозозащиты Info-sys

- Коннекторы

-

Корпуса, термобоксы, кейсы, накладки

- Корпуса, термобоксы, кейсы, накладки

- Защитные корпуса и термобоксы

- Накладки и корпуса для точек доступа

- Радиоколпаки

- Светодиодные панели UniFi LED

- Устройства для настройки

-

Обучение и сертификаты

- Обучение и сертификаты

- Сертификаты

- Футболки для тренингов

- Архив

- Меню

- Каталог

- Акции

- Прайс

- F.A.Q.

- Техподдержка

- Форум

- Оплата

- Доставка

- Гарантийное обслуживание

- Дополнительные услуги

- Контакты

105082, Москва, ул. Фридриха Энгельса, 75с21, БЦ Бауманский ИТКОЛ

Пн - Пт: с 09-00 до 18-00

Сб: с 10-00 до 18-00

Вс: выходной